IPsec: configurer l'accès à distance ¶

Indice

Introduction ¶

L'accès à distance à l'infrastructure de l'entreprise est l'un des services les plus importants et les plus critiques exposés sur Internet. Les clients mobiles IPsec offrent aux utilisateurs d'appareils mobiles (anciennement Road Warriors) une solution facile à configurer et compatible avec la plupart des appareils actuels.

Avec ce guide, nous vous montrerons comment configurer le côté serveur dans DMS-SDWAN avec différentes méthodes d'authentification, par exemple.

-

EAP-MSCHAPv2

-

Mutuel-PSK + XAuth

-

Mutuel-RSA + XAuth

-

...

Exemple de configuration ¶

Tous les exemples de configuration sont basés sur le paramètre suivant, lisez attentivement car tous les guides en dépendent.

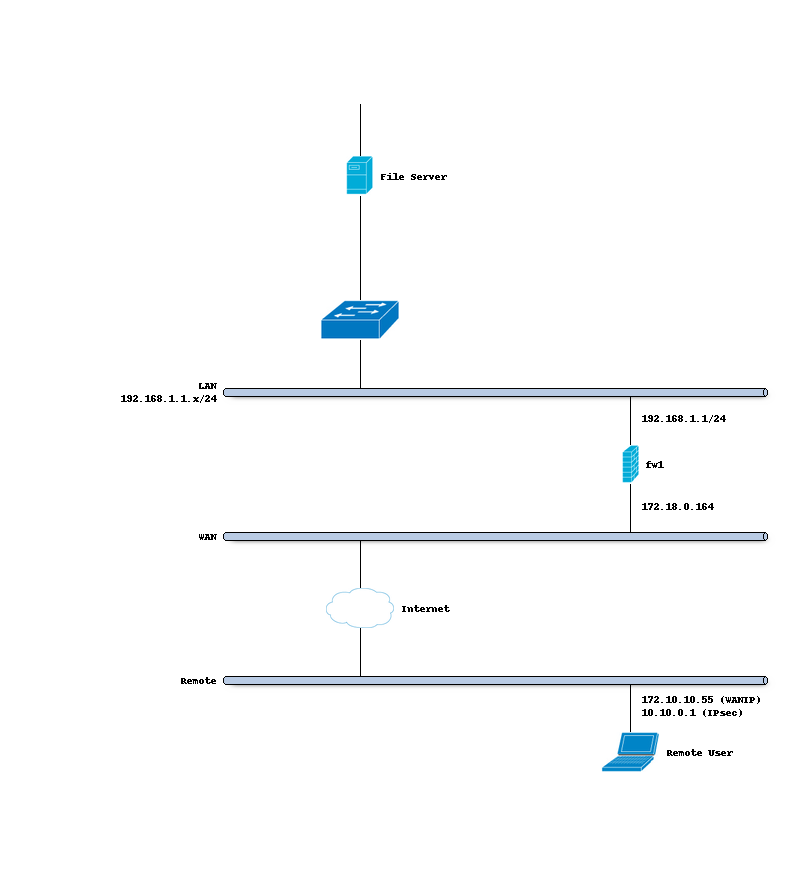

Réseau d'entreprise avec client distant

Réseau d'entreprise ¶

|

Nom d'hôte |

fw1 |

|

IP WAN |

172.18.0.164 |

|

IP LAN |

192.168.1.0/24 |

|

Plage DHCP du réseau local |

192.168.1.100-192.168.1.200 |

|

Clients IPsec |

10.10.0.0/24 |

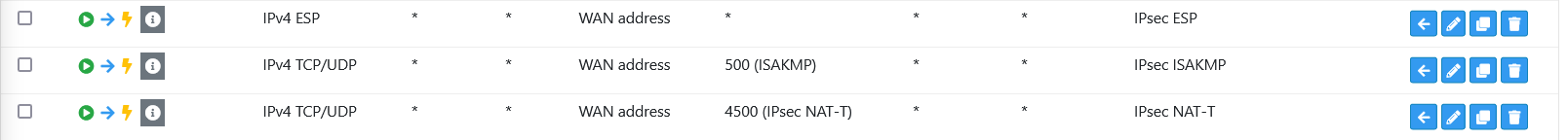

Règles de pare-feu Utilisateurs mobiles ¶

Pour activer les connexions de tunnel IPsec, les éléments suivants doivent être activés sur le WAN.

-

Protocole ESP

-

Trafic UDP sur le port 500 (ISAKMP)

-

Trafic UDP sur le port 4500 (NAT-T)

Pour autoriser le trafic passant vers votre sous-réseau LAN, vous devez ajouter une règle à l'interface IPsec.

Compatibilité VPN ¶

Dans le tableau suivant, vous pouvez voir les mécanismes d'authentification VPN existants et les systèmes d'exploitation client qui les prennent en charge, avec des liens vers leurs configurations. Pour Linux, testez avec Ubuntu 18.4 Desktop et network-manager-strongswan et Libcharon-extra-plugins installés . Comme Andoid ne prend pas en charge IKEv2, cependant, nous avons ajouté des notes pour les combinaisons avec l'application installée strongSwan pour une compatibilité plus large sur tous les systèmes. Le RSA et le PSK réciproques sans XAuth nécessitent L2TP, car cette technologie à l'ancienne est très sujette aux erreurs que nous ne couvrirons pas ici.

|

Méthode VPN |

Gagner 7 |

Win10 |

Linux |

Mac OS X |

IOS |

Android |

Configuration DMS-SDWAN |

|---|---|---|---|---|---|---|---|

|

IKEv1 hybride RSA + XAuth |

NE PAS |

NE PAS |

NE PAS |

à déterminer |

à déterminer |

NE PAS |

|

|

IKEv1 mutuel RSA + XAuth |

NE PAS |

NE PAS |

NE PAS |

à déterminer |

à déterminer |

||

|

IKEv1 mutuel PSK + XAuth |

NE PAS |

NE PAS |

NE PAS |

à déterminer |

à déterminer |

||

|

IKEv2 EAP-TLS |

NE PAS |

NE PAS |

NE PAS |

à déterminer |

à déterminer |

||

|

La télécommande locale IKEv2 RSA + EAP |

NE PAS |

NE PAS |

NE PAS |

à déterminer |

à déterminer |

||

|

IKEv2 EAP-MSCHAPv2 |

Oui |

Oui |

|||||

|

IKEv2 Mutual RSA + EAP-MSCHAPv2 |

NE PAS |

NE PAS |

NE PAS |

à déterminer |

à déterminer |

IPsec: configuration DMS-SDWAN pour IKEv2 Mutual RSA + MSCHAPv2 |

|

|

IKEv2 EAP-RADIUS |

Oui |

Oui |